EXP-401 課程 && 第二次考試心得

「EXP-401 (OSEE):用五天課程訓練通透十年的知識體系」一文中已經將 EXP-401 課程內容作了詳細的介紹,而我就是那個解出題目、卻因因為報告不夠詳盡而被判定沒過的學員,因為上一篇文章講了很多課程內容,這篇文章比較偏向個人心得及雜項碎念。(還有購買 exam retake 的過程)

心得

課程內容和教材就不細講了,這篇會更注重在不同領域獲得的新知。

VMware 部分讓我學到對一個看起來很難的目標要怎麼去開始,先從 RPC 開始,然後了解記憶體布局,觸發漏洞並利用。

Edge 部分學到兩種不同的程式語言如何去交互。

Kernel 部分,如果沒有研究 Windows 核心漏洞的經驗,課程一開始會有很多不瞭解的地方。這是非常正常的,不用太擔心。所有研究員的學習曲線都是從初學者一開始使用別人的漏洞利用程式,對漏洞逐漸了解、研究的深度逐漸增加,到可以完成自己的 exploit chain,而 Windows 研究的最後一哩路就是核心漏洞利用。

個人經驗而言,雖然在上課前已經考過 EXP-301(OSED),但是沒有多少 Windows Kernel 的經驗,藉由循序漸進的課程設計,會慢慢了解核心利用的有趣之處。最後了解 Kernel 結構成員後,可以成功利用漏洞或核心邏輯提權。

其他優點:

- 課程上提及的主題在教材上相當完整,每一個小步驟都有 Sample Code。

- 教材循序漸進講解重要觀念,甚至有包含思路中可能的試誤過程,讓你知道為什麼這樣做不能成功利用漏洞、哪一步可能出錯。

其他缺點:

- Edge 瀏覽器的研究跟利用停留在 Chakra 引擎,而現在的舊引擎已被 Chromium 取代。

- 在虛擬安全性 VBS 環境上有可解決的小問題,此問題在當時的網頁並未提及。

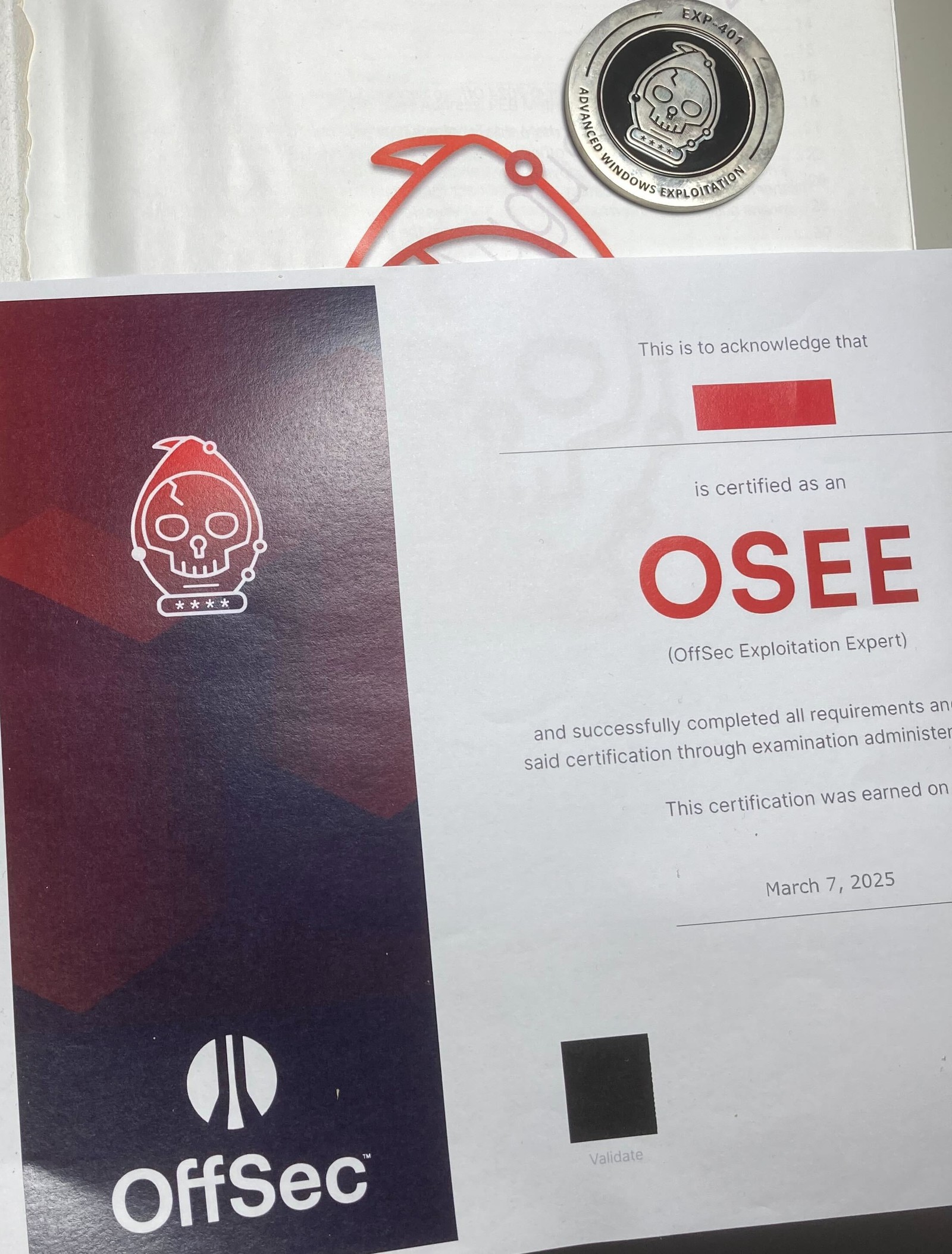

- 沒有實體的證書及卡片。在這個電腦網路化的時代,個人覺得實體印刷的證書及卡片更有紀念價值。從 Google 也能找到許多以前的照片。

至於這門課程的適合對象,與 Nini 的感想類似,適合想挑戰自己、或想拓展知識體系的人。大型企業、公司並不一定會有了解或需要此技術的需求。但是課程學到的知識可以拓展到其他方面,如 Windows 惡意程式分析等。

考試心得:

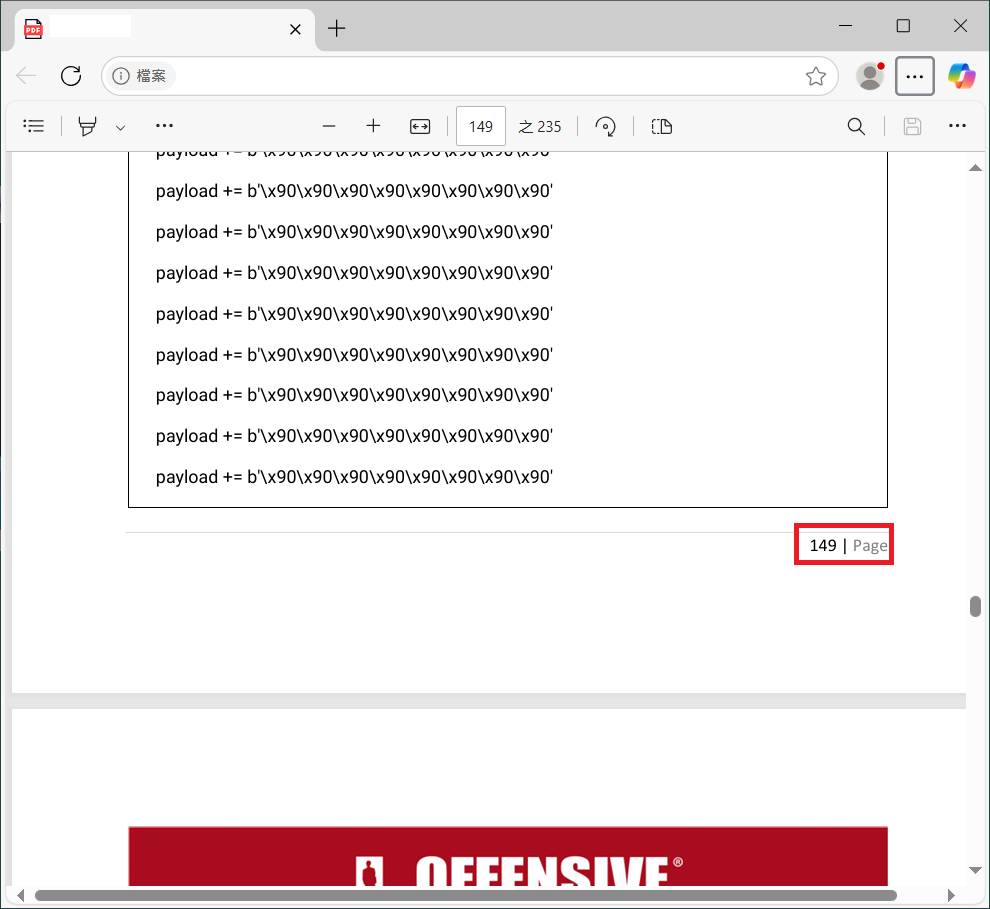

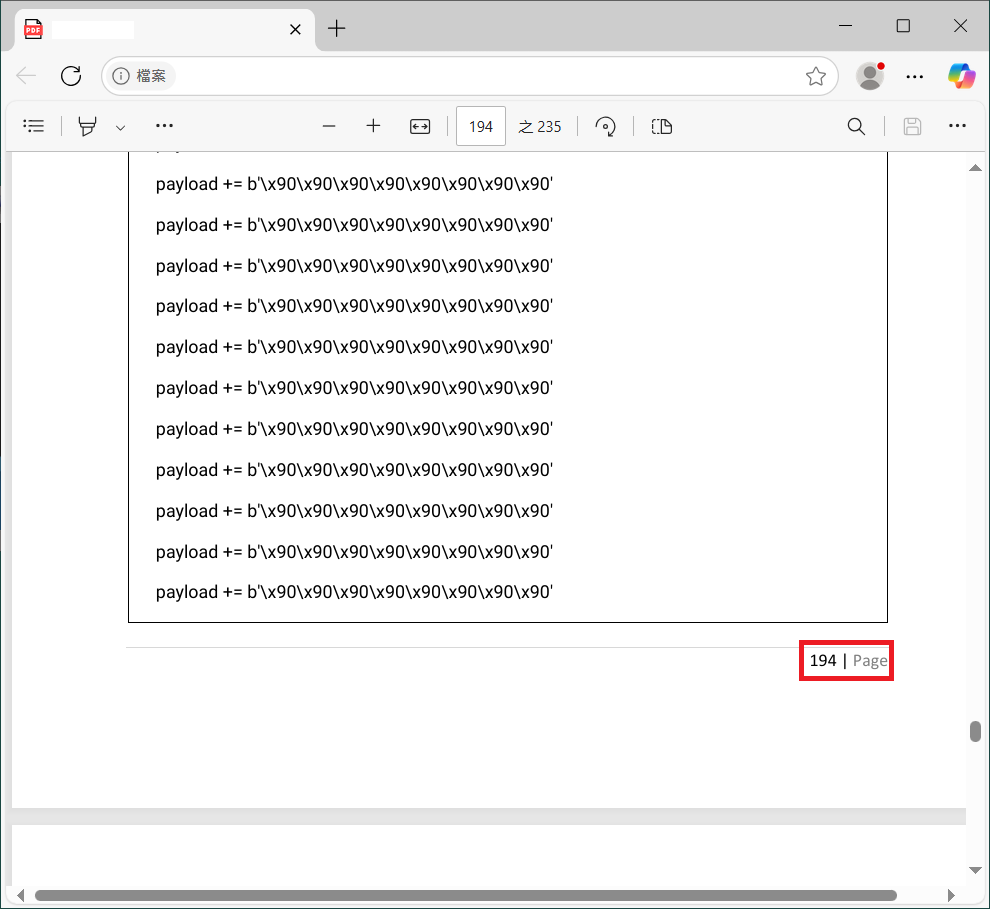

考前請再次詳閱 Exam Guide。第一次考試時不知道是太過興奮還是緊張,雖然拿到兩個 proof.txt,但是因為報告不夠詳細而被判定未通過。其中以信件詢問了一下,說是報告寫的不夠詳細。自己重新檢視後,發現文件的確寫的不夠好,甚至沒注意到在報告中放了 30 頁的 nop,真是辛苦看報告的人了。

第一次在 OffSec 的考試中因為文件不夠完整被判定未通過試驗。後來在第二次的考試中,在沒有 30 頁 nop 下寫了三倍量的文件順利通過,體感上相對比其他 OffSec 的認證還要嚴格。

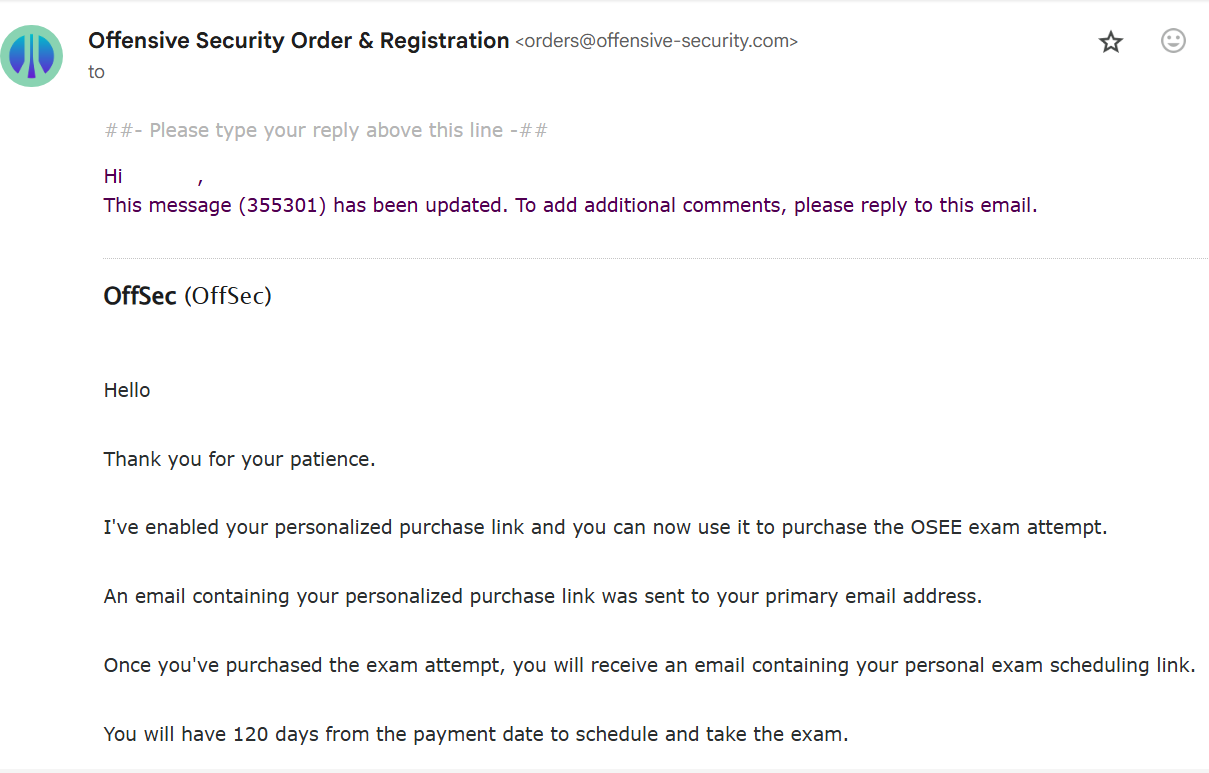

Retake

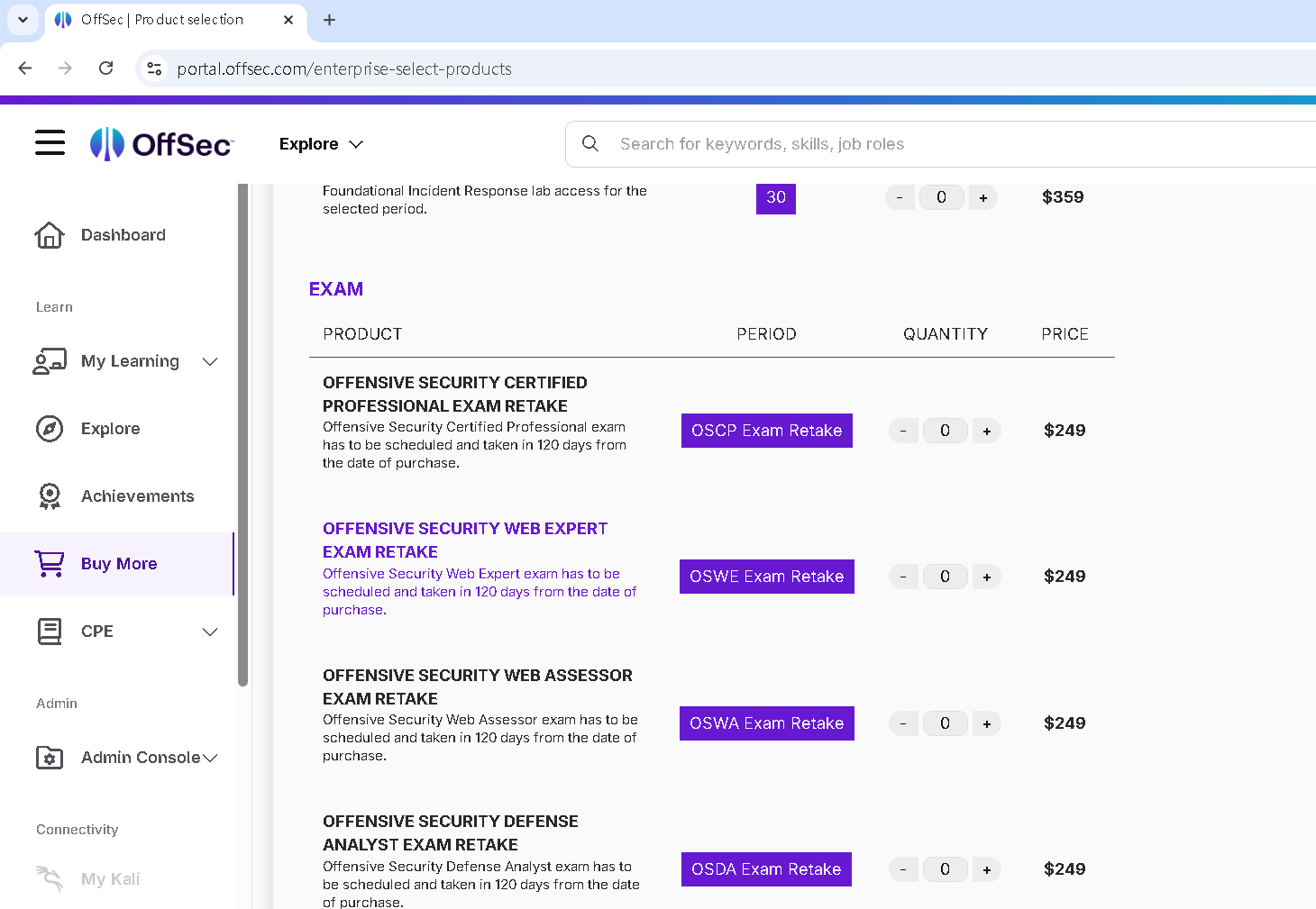

因為第一次失敗的經驗中覺得同樣難度下能順利通過,馬上預約了第二次的考試。但是你會發現在 Buy More 中會找不到 OSEE 的考試:

詢問後很快於一天內收到回應,原來是要另外開通:

如果你也剛好沒通過的話,第一次重考需要直接聯絡、冷卻期是一個月,費用跟其他考試一樣 $249 美金。

其他沒提到的內容

- 這次的 EXP-401 課程已經改版了,可以參考以下新版連結。 https://manage.offsec.com/app/uploads/2025/03/AWE-Syllabus-new.pdf

- OSEE 考試是唯一允許 AI 的考試。

Extra

附上真相一枚:(自己印的)

各種參考連結

- https://manage.offsec.com/app/uploads/2025/03/AWE-Syllabus-new.pdf

- https://voidsec.com/offsec-exp-401-advanced-windows-exploitation-awe-course-review/

- https://www.richardosgood.com/posts/advanced-windows-exploitation-review-part-2/

- https://spaceraccoon.dev/awe-osee-exam/

- https://www.manufaktur-it-training.de/post/osee-review-2023

- https://ommadawn46.medium.com/osee-exam-review-my-preparation-experience-and-insights-c518a75a5d0f

- https://fluidattacks.com/blog/osee-review/

- https://x.com/Yunolay/status/1796714527410823217

- https://hesec.de/posts/osee-part1/

- https://www.threads.net/@terryterry__/post/DHEXA62SW64

- https://x.com/terrynini38514/status/1899297719644221941

- https://www.linkedin.com/posts/jaelkoh_osee-certification-conquered-do-the-activity-7227595431780700160-ZWYr

- https://www.linkedin.com/posts/kosuke-hiramatsu_osee-exam-reviewmy-preparation-experience-activity-7235308873287356417-H0EN

- https://infosec.jaelkoh.com/2025/my-second-year-in-infosec-osee-the-odyssey